Der so genannte Bundestrojaner, auch als Staatstrojaner bezeichnet, soll der Quellen-TKÜ (Telekommunikationsüberwachung) dienen und VoIP-Telefonate mitschneiden, bevor sie durch die benutzte VoIP-Software (etwa Skype) verschlüsselt werden. Dem Chaos Computer Club (CCC) sind von Betroffenen Exemplare dieser Überwachungs-Software zugespielt worden, unter anderem aus Bayern.

Die Untersuchung der Programmdateien hat nach Angaben des CCC ergeben, dass die Software grobe Design- und Implementierungsfehler enthält. Während das Bundesverfassungsgericht im Februar 2008 den Einsatzzweck auf die TKÜ eingeschränkt hat, bringt die vom CCC analysierte Software Funktionen mit, die das ferngesteuerte Nachladen weiterer Komponenten ermöglichen soll. Außerdem entstünden durch Fehler in der Software eklatante Sicherheitslücken in derart überwachten Rechnern, die durch Dritte ausgenutzt werden könnten.

Die Übermittlung der Befehle zwischen einem steuernden Computer und dem Staatstrojaner sei komplett unverschlüsselt, die Übermittlung von Bildschirmfotos und Audiodaten nur “auf inkompetente Art und Weise verschlüsselt”, heißt es beim CCC. Missbrauch und Manipulation durch Dritte würden nicht durch Schutzvorkehrungen unterbunden.

Das Bundesland Bayern hat bereits früher bestätigt, dass es mehrere Male einen solchen Staatstrojaner eingesetzt hat. Das LKA Niedersachsen hat inzwischen erklärt, es zeichne bei Einsatz seiner Überwachungs-Software lediglich Kommunikationsdaten auf, keine Screenshots. Der Einsatz erfolge zudem stets auf richterliche Anordnung.

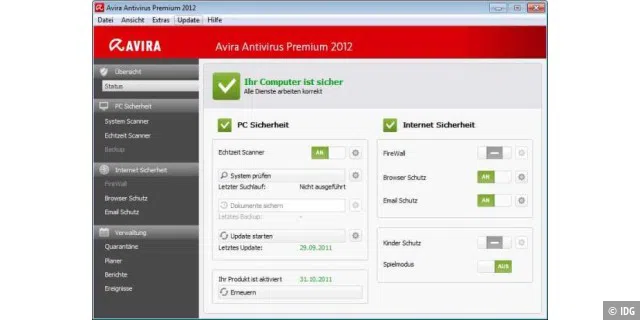

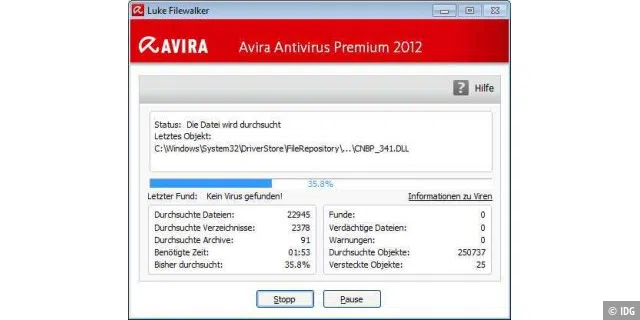

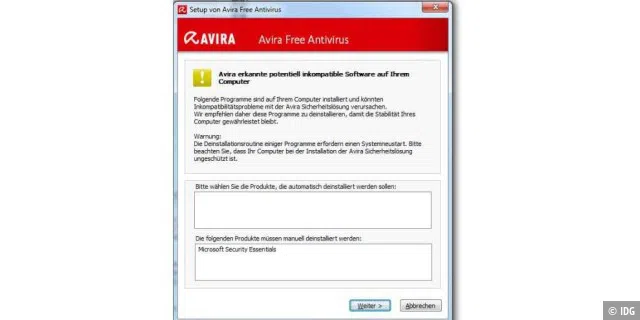

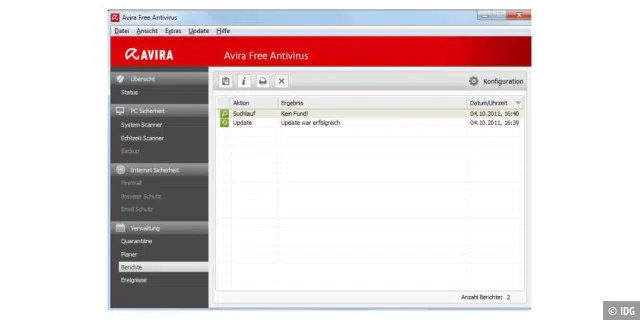

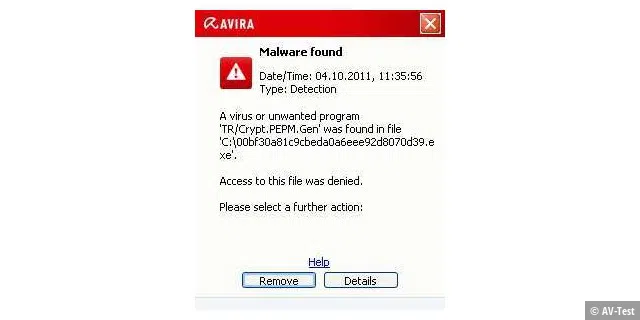

Antivirushersteller haben in den letzten Jahren immer wieder betont, dass sie keine Ausnahmeregelungen für staatliche Überwachungsprogramme akzeptieren wollen. Während die vom CCC veröffentlichten Exemplare noch am Samstag nur von drei Antivirusprogrammen (F-Secure, Kaspersky, ClamAV) eindeutig erkannt wurden, haben inzwischen die meisten Hersteller entsprechende Updates bereit gestellt. Die meisten benutzen Varianten des von F-Secure eingeführten Namens “R2D2”, ClamAV benennt die Dateien als “Trojan.BTroj-1”, Avira als “TR/GruenFink.1”, Panda als “W32/Ircbot.DAC.worm”. Bei AVG und McAfee gibt es bislang noch keine passenden Updates, wobei McAfee bereits Beta-Definitionen bereit hält.

©Avira 2012

©AV-Test

©AV-Test

Der Bochumer Antivirushersteller G Data erklärt in einer Mitteilung, eine unkontrollierte Weiterverbreitung des “BKA-Trojaners” sei bislang nicht festzustellen. Durch die veröffentlichte Analyse könnten Kriminelle Rechner aufspüren, die mit der TKÜ-Software infiziert seien. Sie könnten die integrierten Funktionen ausnutzen, um weitere Schädlinge einzuschleusen.